Мы выбрали 8 наиболее известных группировок и подробно проанализировали их атаки и,

используя базу данных

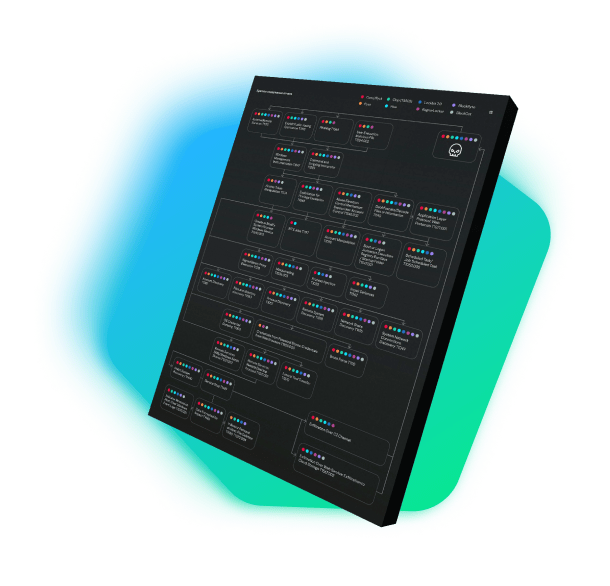

Мы составили схему, которая наглядно отображает общие TTPs, использованные разными операторами шифровальщиков.

В отчёте мы подробно описали каждую технику, применяемую на этапах кибератаки программами-вымогателями.

На специальном вебинаре мы подробно рассказали про Cyber Kill Chain и основные техники и тактики группировок вымогателей.